ポール・ハスケル・ダウランド, 著者提供

パスワードは、何千年もの間、他の人や、最近ではコンピュータに対して自分自身を識別する手段として使用されています。 これはシンプルなコンセプトです。個人間で秘密にされ、アイデンティティを「証明」するために使用される情報の共有部分です。

ITコンテキストのパスワード 1960年代に登場 メインフレーム コンピューター–ユーザーアクセス用のリモート「ターミナル」を備えた中央集中型の大型コンピューター。 現在、ATMで入力するPINから、コンピューターやさまざまなWebサイトへのログインまで、すべてに使用されています。

しかし、なぜアクセスするシステムに身元を「証明」する必要があるのでしょうか。 また、パスワードを正しく設定するのが難しいのはなぜですか。

何が良いパスワードを作るのですか?

比較的最近まで、適切なパスワードはわずかXNUMX〜XNUMX文字の単語または語句でした。 しかし、現在は最小長のガイドラインがあります。 これは「エントロピー」によるものです。

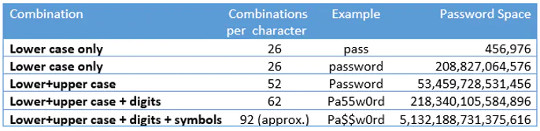

パスワードについて話すとき、エントロピーは 予測可能性の測定。 この背後にある数学は複雑ではありませんが、さらに簡単な方法で考えてみましょう。可能なパスワードの数。「パスワードスペース」と呼ばれることもあります。

26文字のパスワードに小文字が52つだけ含まれている場合、XNUMXのパスワード( "a"から "z")しかありません。 大文字を含めることにより、パスワードスペースをXNUMXの潜在的なパスワードに増やします。

パスワードスペースは、長さが増加し、他の文字タイプが追加されるにつれて拡大し続けます。

パスワードを長くしたり複雑にしたりすると、潜在的な「パスワードスペース」が大幅に増加します。 より多くのパスワードスペースはより安全なパスワードを意味します。

上記の図を見ると、大文字、小文字、数字、および記号を含む長いパスワードを使用することが推奨される理由は簡単に理解できます。 パスワードが複雑になるほど、パスワードを推測するために必要な試行回数が増えます。

ただし、パスワードの複雑さに依存することの問題は、パスワードの推測を含め、コンピュータがタスクの繰り返しで非常に効率的であることです。

昨年、 レコードが設定されました 考えられるすべてのパスワードを生成しようとするコンピューターの場合。 100,000,000,000秒あたりXNUMX推測よりも速い速度を達成しました。

このコンピューティング能力を活用することで、サイバー犯罪者は、次のプロセスで、可能な限り多くのパスワードの組み合わせでシステムを攻撃し、システムに侵入できます。 総当たり攻撃.

クラウドベースのテクノロジーを使用すると、12文字のパスワードを推測することは、わずか25分で実現でき、コストはわずかXNUMX米ドルです。

数学をしました。

— techByTom(@techbytom) 2019 年 2 月 14 日

AWS p.3インスタンスを使用してコストを計算し、攻撃者が$ 25を持っていると想定します。

8文字のパスワードは、おそらく12分以内に解読されます。

また、パスワードはほとんどの場合、機密データや重要なシステムへのアクセスを許可するために使用されるため、サイバー犯罪者がそれらを積極的に探す動機となります。 また、パスワードを販売する収益性の高いオンライン市場を促進します。パスワードには、電子メールアドレスやユーザー名が含まれているものもあります。

わずかAU $ 600で、オンラインで約14億のパスワードを購入できます。

パスワードはどのようにウェブサイトに保存されますか?

Webサイトのパスワードは通常、数学アルゴリズムを使用して保護された方法で保存されます。 ハッシュ。 ハッシュ化されたパスワードは認識できず、パスワードに戻すことはできません(不可逆的なプロセス)。

ログインしようとすると、入力したパスワードは同じプロセスを使用してハッシュされ、サイトに保存されているバージョンと比較されます。 このプロセスは、ログインするたびに繰り返されます。

たとえば、SHA0ハッシュアルゴリズムを使用して計算すると、パスワード「Pa $$ w02726rd」には値「40d378f716981e4321c60d3ba325a6ed4a1c」が与えられます。 それを試してみてください あなた自身.

ハッシュされたパスワードでいっぱいのファイルに直面すると、ブルートフォース攻撃が使用され、パスワードの長さの範囲の文字のすべての組み合わせを試すことができます。 これは非常に一般的な方法となっており、一般的なパスワードを(計算された)ハッシュ値とともにリストするWebサイトがあります。 ハッシュを検索するだけで、対応するパスワードが明らかになります。

パスワードリストの盗難や販売は今や非常に一般的です。 専用ウェブサイト - haveibeenpwned.com —ユーザーが自分のアカウントが「実在する」かどうかを確認するのに役立つ。 これには10億以上のアカウント詳細が含まれるようになりました。

メールアドレスがこのサイトに記載されている場合は、検出されたパスワードだけでなく、同じ資格情報を使用する他のサイトでも間違いなく変更する必要があります。

より複雑なソリューションですか?

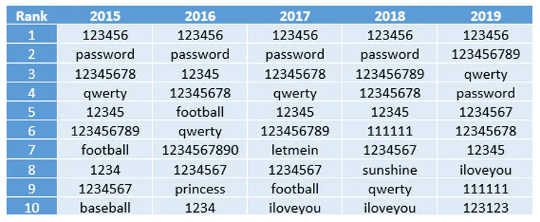

毎日多くのパスワード侵害が発生している場合、パスワードの選択方法が改善されたと思います。 残念ながら、昨年の年次 SplashDataパスワード調査 XNUMX年間でほとんど変化がありません。

2019年の年次SplashDataパスワード調査により、2015年から2019年までの最も一般的なパスワードが明らかになりました。

2019年の年次SplashDataパスワード調査により、2015年から2019年までの最も一般的なパスワードが明らかになりました。

コンピューティング機能が増加するにつれて、ソリューションは複雑さが増すように見えます。 しかし、人間として、私たちは非常に複雑なパスワードを覚えるのが得意ではありません(意欲もありません)。

また、パスワードを必要とするXNUMXつまたはXNUMXつのシステムのみを使用するようになりました。 現在では多くのサイトにアクセスすることが一般的で、それぞれにパスワードが必要です(多くの場合、長さと複雑さはさまざまです)。 最近の調査では、平均して、 70人あたり80〜XNUMX個のパスワード.

良いニュースは、これらの問題に対処するためのツールがあることです。 現在、ほとんどのコンピューターは、オペレーティングシステムまたはWebブラウザーのいずれかでパスワードの保存をサポートしています。通常、保存された情報を複数のデバイス間で共有するオプションがあります。

例には、アップルの iCloudのキーホルダー Internet Explorer、Chrome、Firefoxでパスワードを保存する機能(ただし、 信頼性が低い).

パスワードマネージャー KeePassXCなどは、ユーザーが長くて複雑なパスワードを生成し、必要なときに安全な場所に保管するのに役立ちます。

この場所はまだ保護する必要がありますが(通常は長い「マスターパスワード」を使用)、パスワードマネージャーを使用すると、アクセスするすべてのWebサイトに一意で複雑なパスワードを設定できます。

これにより、脆弱なWebサイトからパスワードが盗まれるのを防ぐことはできません。 しかし、それが盗まれた場合でも、他のすべてのサイトで同じパスワードを変更することを心配する必要はありません。

もちろん、これらのソリューションにも脆弱性がありますが、おそらくそれは別の日の話です。

著者について

Paul Haskell-Dowland、アソシエイトディーン(コンピューティングおよびセキュリティ)、 エディスコーワン大学 そして、Brianna O'Shea、講師、倫理的ハッキングと防衛、 エディスコーワン大学

この記事はから再公開されます 会話 クリエイティブコモンズライセンスの下で 読む 原著.