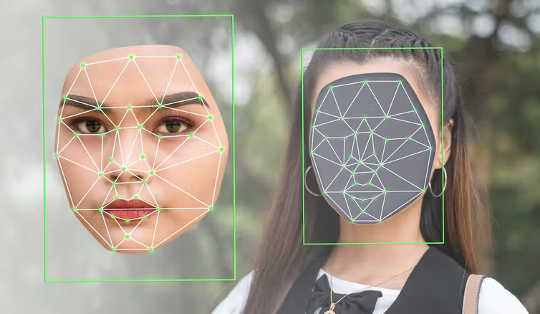

ディープフェイクを生成できるテクノロジーは広く利用可能です。 (シャッターストック)

XNUMX月上旬、 ウクライナのウォロディミル・ゼレンスキー大統領の操作されたビデオが循環された。 その中で、デジタル生成されたゼレンスキーはウクライナ国軍に降伏するように言いました。 ビデオはオンラインで配布されましたが、すぐにディープフェイクとして暴かれました。これは、人工知能を使用して作成された、超現実的でありながら偽物で操作されたビデオです。

ロシアの偽情報の影響は限定的であるように見えますが、この憂慮すべき例は、ディープフェイクの潜在的な結果を示しています。

ただし、ディープフェイクは支援技術でうまく使用されています。 例えば、 パーキンソン病に苦しむ人々は、音声クローンを使用してコミュニケーションをとることができます.

ディープフェイクは教育で使用されます。アイルランドを拠点とする音声合成会社CereProcは、ジョンF.ケネディのために合成音声を作成しました。 彼の歴史的なスピーチを伝えるために彼を生き返らせる.

しかし、すべてのコインにはXNUMXつの側面があります。 ディープフェイクは超現実的であり、 基本的に人間の目では検出できません.

したがって、フィッシング、名誉毀損、恐喝にも同じ音声クローン技術を使用できます。 ディープフェイクが世論を再形成し、社会的紛争を扇動し、選挙を操作するために意図的に展開されるとき、それらは民主主義を弱体化させる可能性があります。

ワシントン大学の研究者は、バラク・オバマのディープフェイクを作成しました。

混乱を引き起こす

ディープフェイクは、 生成的な敵対的ネットワーク XNUMXつのアルゴリズムが互いにトレーニングして画像を生成します。

ディープフェイクの背後にある技術は複雑に聞こえるかもしれませんが、それを作成するのは簡単なことです。 次のような多数のオンラインアプリケーションがあります フェイススワップ & ZAOディープスワップ 数分以内にディープフェイクを生成できます。

Google Colaboratory —いくつかのプログラミング言語のコードのオンラインリポジトリ—には、次のようなコードの例が含まれています。 偽の画像やビデオを生成するために使用することができます。 このようにアクセス可能なソフトウェアを使用すると、平均的なユーザーが潜在的なセキュリティリスクを認識せずにディープフェイクで大混乱を引き起こす可能性があることを簡単に確認できます。

フェイススワッピングアプリやオンラインサービスの人気 深い郷愁 ディープフェイクが一般の人々にどれほど迅速かつ広く採用されるかを示します。 2019年、 ディープフェイクを使用した約15,000本の動画が検出されました。 そして、この数は増えると予想されます。

ディープフェイクは、デバンキングに時間がかかる信頼できるフェイクニュースを生成するため、偽情報キャンペーンに最適なツールです。 一方、ディープフェイクによって引き起こされる損害、特に人々の評判に影響を与える損害は、多くの場合、長続きし、元に戻せません。

DeepSwap は、最小限の労力で説得力のあるディープフェイクを作成したい人にとって最適な選択肢です。 ??t;a href="https://twitter.com/hashtag/DeepSwap?src=hash&ref_src=twsrc%5Etfw">#DeepSwap #フェイススワップ #ディープフェイク #FaceApp #リフェイス #レビュー #レビュー #人工知能 #AI #Tech #技術 #テックニュース #テクノロジーニュース #メナ #TechMGZNhttps://t.co/A2Cbp02sH1

— Tech Magazine(@TechMGZN) 2022 年 5 月 4 日

信じているのを見ていますか?

おそらく、ディープフェイクの最も危険な影響は、彼らが政治キャンペーンで偽情報にどのように役立つかということです。

これは、ドナルド・トランプがお世辞のないメディア報道を「偽のニュース。」 トランプは、偽のニュースを流布しているという批判者を非難することで、彼の不正行為を弁護し、宣伝ツールとして誤った情報を使用することができました。

トランプの戦略は、彼が「不信と偽情報に満ちた環境でサポートを維持することを可能にします。本当の出来事や物語は偽のニュースやディープフェイクですに設立された地域オフィスに加えて、さらにローカルカスタマーサポートを提供できるようになります。」

当局とメディアの信頼性が損なわれている、不信の風潮を作り出す。 そして、ディープフェイクの急増に伴い、政治家は新たなスキャンダルの責任を簡単に否定することができます。 彼らがそれを否定した場合、ビデオ内の誰かの身元をどのように確認できますか?

しかし、偽情報との闘いは、言論の自由を支持しようとする民主主義にとって常に課題でした。 人間とAIのパートナーシップは、人々に情報を検証させることで、ディープフェイクのリスクの高まりに対処するのに役立ちます。 情報を改ざんしたり、人々になりすましたりしてディープフェイクの作成者にペナルティを科すために、新しい法律を導入したり、既存の法律を適用したりすることも検討できます。

民主主義社会を虚偽の情報から保護するためには、国際政府や国内政府、民間企業、その他の組織による学際的なアプローチがすべて不可欠です。![]()

著者について

リー・セフォン、リサーチアシスタント、情報学科、 マギル大学 & ベンジャミンCMフォン、サイバーセキュリティのためのデータマイニングの教授およびカナダリサーチチェア、 マギル大学

この記事はから再公開されます 会話 クリエイティブコモンズライセンスの下で 読む 原著.