865以上の暗号化ツールがあります 世界中で使用されており、共通の問題のさまざまな側面に対処しています。 人々は情報を守りたいと思っています。圧倒的な政府のハードドライブ、ストーカーからの物理的な場所、奇妙な企業からのブラウジングの履歴、鼻の近くの人からの電話の会話です。 彼らはすべて、暗号化に頼っています。繊細な技術で、スヌーパの努力にもかかわらず安全に通信できるようにしています。

しかし、不正な暗号化はセキュリティホールを開く可能性があります。 多くの 人気のあります システム。 しかし、技術的な知識や経験がなければ、ユーザーはそれが遅すぎるまで、良いツールと悪いツールの違いを知ることはできません。

最も一般的な暗号化ツールの1つ。 200万人の1日のユーザー 〜は Torのインターネットを匿名で閲覧するためのネットワークです。 それは、ボランティアの大規模なグループに依存しており、そのうちのいくつかは匿名であり、システムを信頼することについて質問をすることができます。 エキスパートのユーザーや開発者が疑わしい動作を検出するためのツールを持っていれば、問題を根絶し、信頼性と信頼性を向上させることができます。

Torについて

人々は、病気を研究し、家庭内虐待から身を守り、企業のプロファイリングを妨げたり、全国的な検閲を迂回したりするために、Torをさまざまな理由で使用しています。 Torは、ユーザーの身元をオンライン活動から切り離すことによってこれを行います。 たとえば、Torを使用する場合、Facebookなどのウェブサイトでは、ユーザーがどこにいるのかを知ることができず、インターネットサービスプロバイダの企業は顧客がどのサイトにアクセスしているかを知ることができません。

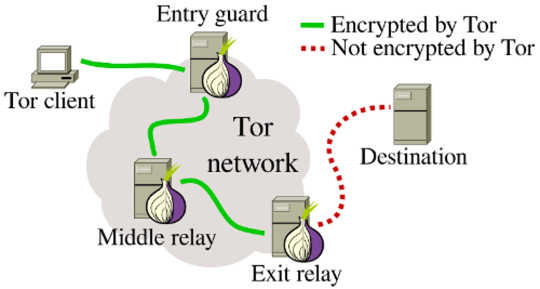

システムは、ネットワークに参加するためにサインアップするコンピュータを介して、一連の暗号化された接続を介してユーザを意図されたウェブサイトに接続することによって機能する。 「エントリガード」と呼ばれるリレーシーケンスの最初のコンピュータは、着信トラフィックを受け入れるため、ユーザーのネットワークアドレスを知っています。 しかし、コンテンツは暗号化されているため、そのコンピュータはユーザーがオンラインで行っていることを知らない。

チェーン内の第2のコンピュータは、ユーザがどこにいるかを知らず、単に「出口リレー」と呼ばれるものにトラフィックを渡すだけである。そのコンピュータはユーザのインターネット活動を解読し、暗号化されていないインターネットとデータを交換する。 出口リレーは、ユーザーがオンラインで行っていることを知っていますが、誰がそれを行っているのかを簡単に特定できません。

出口リレーは、インターネットから情報を取得すると、情報を暗号化してチェーンの前のリンクに送り返します。 元のコンピュータがデータを受信して解読し、そのデータを表示するまで、各リンクは同じ動作をします。

Torネットワークの構造。 Torクライアントは、クライアントとサーバーの間でネットワークトラフィックを転送する3つのリレー(Facebookなど)をランダムに選択します。 Torは内部的にネットワークトラフィックを暗号化しています(実線の緑色の線を参照)。TorネットワークからTorトラフィックが暗号化されなくなったことを理解することが重要です(点線の赤線参照)。 フィリップウィンター

Torネットワークの構造。 Torクライアントは、クライアントとサーバーの間でネットワークトラフィックを転送する3つのリレー(Facebookなど)をランダムに選択します。 Torは内部的にネットワークトラフィックを暗号化しています(実線の緑色の線を参照)。TorネットワークからTorトラフィックが暗号化されなくなったことを理解することが重要です(点線の赤線参照)。 フィリップウィンター

ほとんどの人はTorネットワークを Torのブラウザ。 これは、ユーザーのプライバシーを保護するための特別な機能を備えた、人気のあるFirefox Webブラウザの修正版です。 これには、設定可能なセキュリティレベルと、次のようなアドオンが含まれます。 どこでもHTTPS (できるだけ安全なWeb接続を使用するため) NoScriptの (JavaScriptの弱点を緩和するなど)。 さらに、Torブラウザは、 オンラインで人々を追跡するのをより困難にするテクニック。 たとえば、Flashを無効にし、フォントをいくつかしか使用しないため、 インストールしたフォントに基づいてユーザーを識別する.

コードを信頼する

Torソフトウェアは、非営利団体 Torプロジェクト。 人々はTorを無料で使う。 資金調達は、 個人、企業、非営利組織および政府。 大規模な資金提供者が、誰が実際にコントロールにいるのかについて一般の人々が心配するようになる可能性があるという懸念に敏感な組織は、財政の独立性を向上させるために取り組んでいます。 クラウドファンディングキャンペーン US $ 200,000以上を調達した。

さらに、Torプロジェクトは、「バックドア」と呼ばれる暗号化ソフトウェアに意図的な弱点を設けることで、FBIが暗号化されたiPhoneにアクセスするのを妨げないというアップルの決定を支持するなど、プライバシーに対する献身を唱えている。宣言した、 "私たちはソフトウェアをバックドアすることはありません."

技術的に言えば、ユーザーはTorシステムを独立して検証することで信頼するかどうかを決めることができます。 ソースコードは 自由に利用できるTorプロジェクトは、すべての〜200,000行を検査するよう人々に勧めます。 A 最近作成されたバグバウンティプログラム 開発者と研究者がセキュリティ上の問題を特定し、プロジェクトプログラマーにそのことを伝えるよう促すべきである。

しかし、ほとんどの人はソースコードから独自の実行可能プログラムを構築しません。 むしろ、開発者が提供するプログラムを使用します。 どのように信頼性を評価できますか? Torのソフトウェアリリースは公式の暗号署名で署名されており、暗号化された認証された接続を介してダウンロードして、攻撃者が改ざんしていない本物のTorソフトウェアをダウンロードしたことを保証します。

さらに、Torは最近、再現可能なビルド"可能であれば、Torによって配布された実行可能プログラムが改ざんされていないことを、ボランティアが検証することができます。 これにより、例えば、実行可能なプログラムを構築するTorプロジェクトのコンピュータが侵害されていないことをユーザーに保証することができます。

ネットワークの信頼

このソフトウェアはTorプロジェクトによって開発されていますが、ネットワークは世界中のボランティアによって運営されており、 5月の7,000中継コンピュータ2016.

一部 組織 彼らが1つ以上のリレーを操作するという事実を公表するが、その多くは、参加を発表しない個々の事業者によって運営されている。 5月2016の時点で、Torリレーの3分の1以上がオペレータと連絡を取る手段を提供していません。

非常に多くの未知の参加者がいるネットワークを信頼することは困難です。 Wi-Fiスポットが開いている喫茶店のように、攻撃者は大気中のネットワークトラフィックを傍受することができます。 Torユーザーの出口リレーとスヌーピングを実行する.

悪い俳優を見つけて削除する

これらの問題からTorユーザーを保護するために、私のチームと私は2つのフリーソフトウェアツールを開発しています。 exitmap & シビハンター Torプロジェクトが「悪い」リレーを識別してブロックすることを可能にする。 このような悪いリレーは、例えば、古いTorリレーソフトウェアを使用したり、ネットワークトラフィックを不正に転送したり、悪意を持ってTorユーザーのパスワードを盗み出したりする可能性があります。

Exitmapは、Torネットワークと他のインターネットとの間のギャップを埋めている数千台のコンピュータの出口リレーをテストします。 これは、すべてのリレーの動作を比較することで行います。 たとえば、テスターはTorなしでFacebookに直接アクセスし、実際にFacebookに話しているユーザーを保証するためにサイトが使用するデジタル署名を記録することができます。 その後、exitmapを実行すると、テスターは、Torの各出口リレーを介してFacebookに連絡し、デジタル署名を再度記録します。 Facebookから直接送信されたものとは異なる署名を配信するTorリレーの場合、exitmapはアラートを生成します。

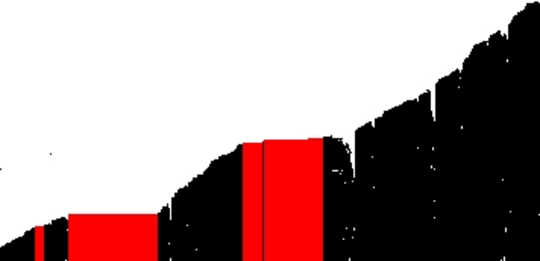

私たちの他のツール、sybilhunterは、リレーを使用して攻撃を開始する人など、一人の制御下にあるリレーのセットを探します。 とりわけ、sybilhunterは、Torリレーがいつネットワークに参加したり離れるかを示すイメージを作成することができます。 同じ時間に出入りするリレーは、一人の人で制御することができます。

1月2014の一部の一部のTorリレーの稼働時間の可視化。 ピクセルの各行は1時間を表し、ピクセルの各列は1つのリレーを表します。 黒いピクセルはリレーがオンラインであったことを示し、白いピクセルはリレーがオフラインであったことを示しています。 赤いブロックは、同じ人が操作できる高度に相関するリレーを強調表示します。 フィリップウィンター

1月2014の一部の一部のTorリレーの稼働時間の可視化。 ピクセルの各行は1時間を表し、ピクセルの各列は1つのリレーを表します。 黒いピクセルはリレーがオンラインであったことを示し、白いピクセルはリレーがオフラインであったことを示しています。 赤いブロックは、同じ人が操作できる高度に相関するリレーを強調表示します。 フィリップウィンター

私たちの研究では、多種多様な誤動作リレーが特定されています。 Facebookなどの人気サイトのユーザーのログイン情報を盗もうとした人もいます。 同様に一般的なのは、全国的な検閲制度の対象となったリレーであり、特定の種類のウェブサイト(ポルノなど)へのアクセスを遮断しています。 リレー事業者自身は結果を変更していませんが、Torネットワークの考え方に反して、コンテンツフィルタリングを使用しないでください。 Bitcoinの仮想通貨取引を妨害してTorユーザーの金銭を盗もうとしたいくつかの出口リレーを発見しました。

これらの結果を適切な視点で見ることが重要です。 いくつかの攻撃が出現したのに対して、不正なリレーは明らかに少数であり、Torユーザーが頻繁に遭遇することはありません。 ユーザーがランダムに選択したExitリレーが悪意のあると判明した場合でも、前述のHTTPS-EverywhereなどのTorブラウザの他のセキュリティ機能は、危害を最小限に抑えるための保護手段として機能します。

著者について

フィリップ・ウィンター、プリンストン大学コンピュータサイエンス学部ポスドク研究員

関連書籍

at InnerSelfMarketとAmazon